Những thách thức chung phải đối mặt trong Metasploit

1. Sự cố cài đặt và thiết lập

Một trong những thách thức ban đầu mà nhiều người dùng phải đối mặt liên quan đến quy trình cài đặt và thiết lập. Metasploit dựa vào nhiều phần phụ thuộc khác nhau yêu cầu cấu hình chính xác. Nếu thiết lập này không được thực thi chính xác, nó có thể dẫn đến nhiều sự cố khác nhau, bao gồm cả việc thiếu các mô-đun hoặc thành phần không hoạt động như dự định.

Giải pháp:

Xác minh sự phụ thuộc : Đảm bảo rằng tất cả các phần phụ thuộc cần thiết đều được cài đặt và cập nhật. Tài liệu chính thức của Metasploit cung cấp danh sách chi tiết các điều kiện tiên quyết được điều chỉnh cho phù hợp với các hệ điều hành khác nhau. Thực hiện cập nhật và nâng cấp đầy đủ hệ thống Linux của bạn bằng cách sử dụng lệnh sau:

sudo cập nhật thích hợp -Và && sudo nâng cấp thích hợp -Và && sudo nâng cấp apt -Và

Sử dụng bản phân phối Linux có mục đích thâm nhập : Để đơn giản hóa quá trình thiết lập, hãy cân nhắc sử dụng bản phân phối Penetration Linux như Kali Linux được cài đặt sẵn Metasploit.

2. Lỗi kết nối cơ sở dữ liệu

Metasploit dựa vào cơ sở dữ liệu để lưu trữ thông tin về mục tiêu, lỗ hổng và dữ liệu phiên. Sự cố kết nối với cơ sở dữ liệu có thể cản trở quy trình thử nghiệm của bạn.

Giải pháp:

Cấu hình cơ sở dữ liệu : Đảm bảo rằng cài đặt cơ sở dữ liệu của bạn trong Metasploit được định cấu hình chính xác. Kiểm tra kỹ thông tin xác thực, địa chỉ máy chủ và cổng.

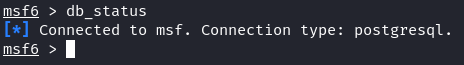

Bảo trì cơ sở dữ liệu : Thường xuyên duy trì cơ sở dữ liệu của bạn bằng cách chạy lệnh “db_status” để kiểm tra trạng thái kết nối.

3. Sự cố tương thích mô-đun

Các mô-đun Metasploit rất quan trọng để khai thác thành công. Các vấn đề không tương thích có thể phát sinh khi sử dụng các mô-đun không phù hợp với cấu hình của hệ thống đích.

Giải pháp:

Xác thực mô-đun : Luôn xác nhận tính tương thích của các mô-đun với hệ thống đích. Sử dụng lệnh “kiểm tra” để xác minh xem một mô-đun cụ thể có phù hợp với mục tiêu hay không.

Tùy chỉnh mô-đun : Nếu cần, hãy tùy chỉnh các mô-đun hiện có hoặc tạo mô-đun của riêng bạn để phù hợp với môi trường mục tiêu.

4. Can thiệp tường lửa và chống virus

Tường lửa và phần mềm chống vi-rút có thể chặn lưu lượng truy cập của Metasploit và ngăn chặn việc khai thác thành công.

Giải pháp:

Mã hóa tải trọng : Sử dụng các kỹ thuật mã hóa và che giấu tải trọng để tránh bị phần mềm bảo mật phát hiện.

Quét cổng : Sử dụng các công cụ như Nmap để thực hiện quét cổng lén lút trước khi khởi chạy Metasploit nhằm tránh thu hút sự chú ý vào hoạt động của bạn.

5. Vấn đề về độ ổn định của phiên

Sau khi thực hiện khai thác thành công, việc duy trì phiên ổn định là điều cần thiết cho các hoạt động sau khai thác. Mất phiên có thể làm gián đoạn tiến trình của bạn.

Giải pháp:

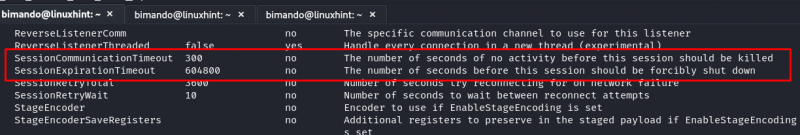

Phiên Keep-Alive : Định cấu hình cài đặt duy trì phiên để đảm bảo kết nối ổn định. Metasploit cung cấp các tùy chọn nâng cao để duy trì phiên bằng cách đặt giá trị “SessionCommunicationTimeout” và “SessionExpirationTimeout” dài hơn. Để xem các tùy chọn nâng cao trong cửa sổ msfconsole, hãy nhập như sau:

msf > hiển thị nâng cao

Cài đặt nâng cao đó có các giá trị mặc định mà bạn có thể tùy chỉnh. Để mở rộng các giá trị “SessionCommunicationTimeout” và “SessionExpirationTimeout”, bạn chỉ cần nhập thông tin sau:

msf > bộ PhiênGiao tiếpHết giờ < Giá trị cao hơn >msf > bộ Phiên hết hạnHết thời gian chờ < Giá trị cao hơn >

Xoay vòng phiên : Triển khai các kỹ thuật xoay vòng phiên để duy trì quyền truy cập ngay cả khi phiên đầu tiên bị mất.

6. Thất bại trong khai thác

Mặc dù đã lập kế hoạch cẩn thận nhưng không phải mọi nỗ lực khai thác đều thành công. Hiểu lý do tại sao việc khai thác không thành công là rất quan trọng để khắc phục sự cố hiệu quả.

Giải pháp:

Phân tích nhật ký : Phân tích nhật ký của Metasploit để tìm thông báo lỗi và gợi ý về lý do khai thác không thành công. Nhật ký có thể cung cấp những hiểu biết có giá trị về những gì đã xảy ra.

Khai thác thay thế : Nếu một lần khai thác không thành công, hãy cân nhắc thử các cách khai thác thay thế hoặc các phương thức tấn công khác.

7. Cường độ tài nguyên

Metasploit có thể tiêu tốn nhiều tài nguyên, dẫn đến làm chậm hoặc treo hệ thống, đặc biệt là trong quá trình quét hoặc tấn công trên diện rộng.

Giải pháp:

Quản lý nguồn tài nguyên: Phân bổ đủ tài nguyên hệ thống (CPU, RAM) cho Metasploit để ngăn chặn tình trạng cạn kiệt tài nguyên. Hãy cân nhắc việc chạy Metasploit trên các máy chuyên dụng hoặc môi trường ảo hóa.

Điều tiết : Sử dụng các tùy chọn điều chỉnh để hạn chế tỷ lệ các nỗ lực khai thác, giảm căng thẳng cho hệ thống mục tiêu.

Phần kết luận

Trong lĩnh vực thử nghiệm thâm nhập, việc thành thạo Metasploit là một hành trình đầy thử thách và chiến thắng. Hướng dẫn này cung cấp thông tin chi tiết về các vấn đề phổ biến gặp phải trong quá trình thử nghiệm thâm nhập với Metasploit và đưa ra các giải pháp thiết thực để khắc phục chúng. Hãy nhớ rằng xử lý sự cố là một kỹ năng cần thiết đối với bất kỳ chuyên gia an ninh mạng nào. Bằng cách liên tục cải tiến khả năng khắc phục sự cố của mình, bạn sẽ được trang bị tốt hơn để điều hướng thế giới hack đạo đức phức tạp và bảo vệ bối cảnh kỹ thuật số.