Xác thực đa yếu tố (MFA) được sử dụng để thêm một lớp bảo mật khác vào tài khoản/danh tính IAM. AWS cho phép người dùng thêm MFA vào tài khoản của họ để bảo vệ tài nguyên của họ hơn nữa. AWS CLI là một phương pháp khác để quản lý tài nguyên AWS cũng có thể được bảo vệ thông qua MFA.

Hướng dẫn này sẽ giải thích cách sử dụng MFA với AWS CLI.

Cách sử dụng MFA với AWS CLI?

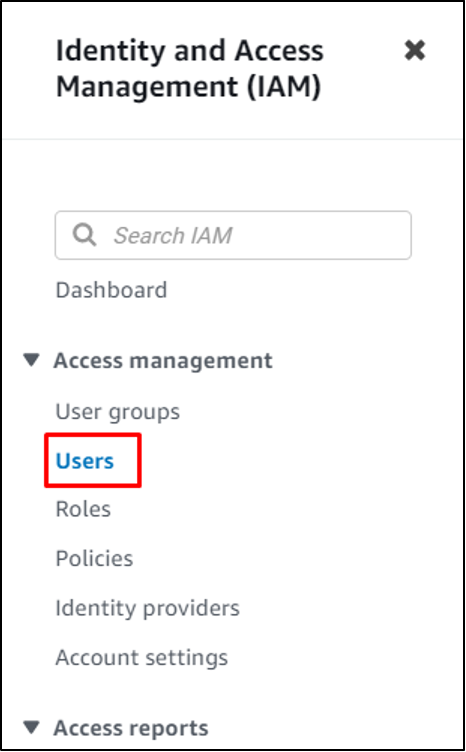

Truy cập Quản lý truy cập và nhận dạng (IAM) từ bảng điều khiển AWS và nhấp vào “ người dùng ' trang:

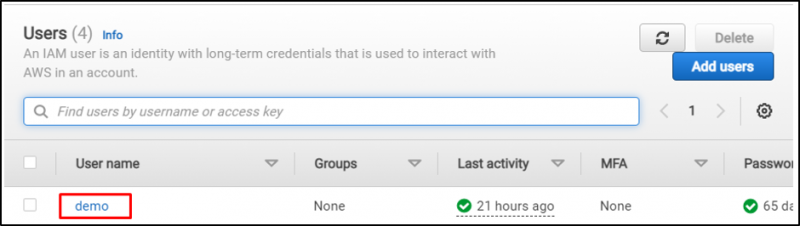

Chọn hồ sơ bằng cách nhấp vào tên của nó:

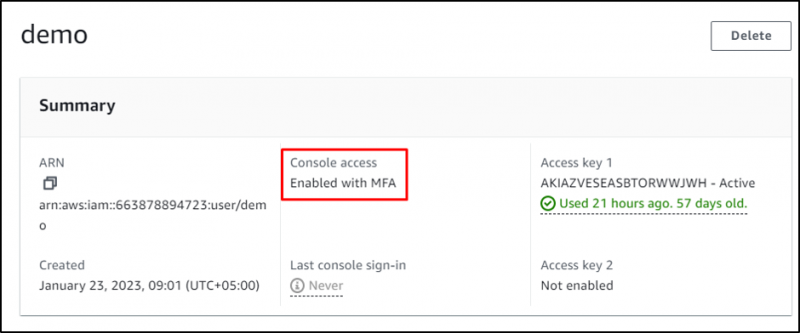

Bắt buộc phải kích hoạt hồ sơ với MFA:

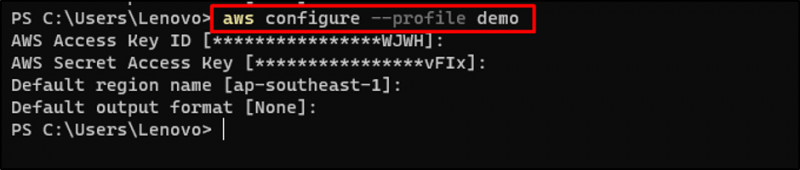

Truy cập Terminal từ hệ thống cục bộ của bạn và cấu hình AWS CLI:

cấu hình aws --profile demo

Sử dụng lệnh AWS CLI để xác nhận cấu hình:

bản demo aws s3 ls --profileChạy lệnh trên sẽ hiển thị tên bộ chứa S3 cho thấy rằng cấu hình là chính xác:

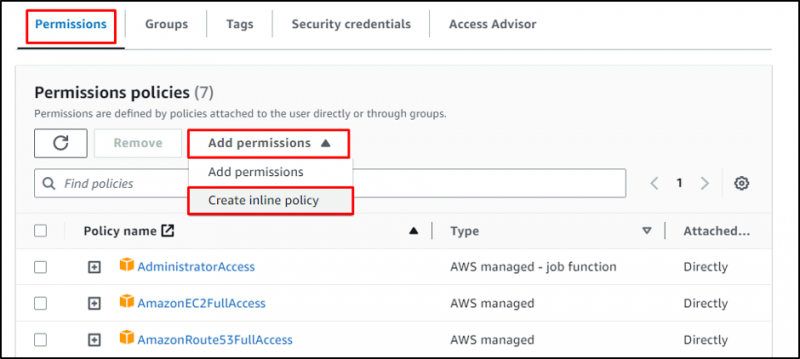

Quay trở lại trang Người dùng IAM và nhấp vào “ Quyền ' phần:

Trong phần quyền, hãy mở rộng phần “ Thêm quyền ” menu và nhấp vào “ Tạo chính sách nội tuyến ' cái nút:

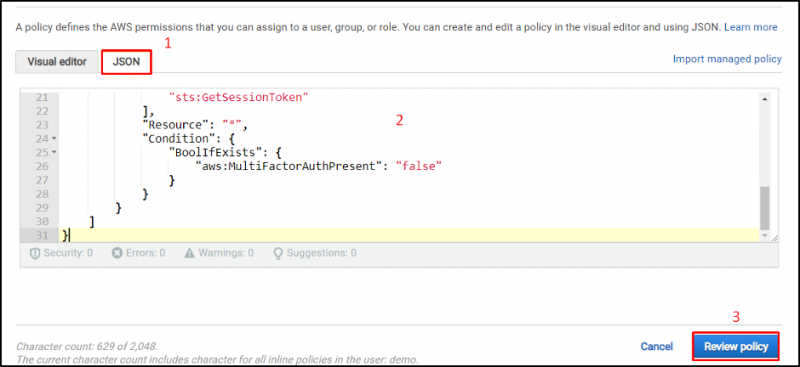

Dán đoạn mã sau vào phần JSON:

{'Phiên bản': '17-10-2012',

'Tuyên bố': [

{

'Sid': 'PhảiSignedInWithMFA',

'Hiệu ứng': 'Từ chối',

'Không hành động': [

'iam:Tạo thiết bị ảoMFA',

'iam:XóaThiết bị VirtualMFA',

'đã:ListVirtualMFADevices',

'iam:EnableMFADevice',

'kẹt: ResyncMFADevice',

'iam:ListAccountAliases',

'đã:Danh sách người dùng',

'iam:ListSSHPublicKeys',

'iam:ListAccessKeys',

'iam:ListServiceSpecificCredentials',

'đã:ListMFADevices',

'iam:GetAccountSummary',

'sts:GetSessionToken'

],

'Nguồn': '*',

'Tình trạng': {

'BoolIfExists': {

'aws:MultiFactorAuthPresent': 'sai'

}

}

}

]

}

Chọn tab JSON và dán đoạn mã trên vào bên trong trình chỉnh sửa. Nhấp vào “ Đánh giá chính sách ' cái nút:

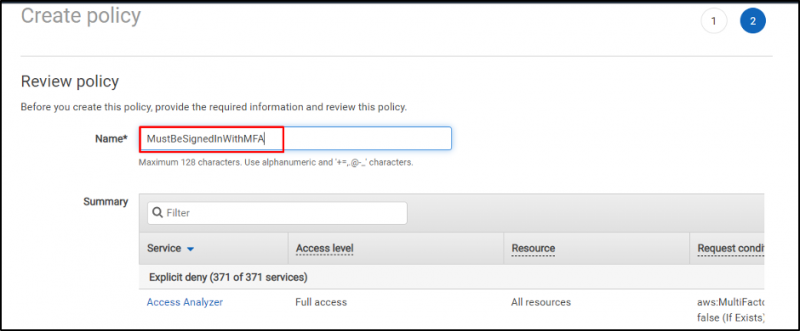

Nhập tên của chính sách:

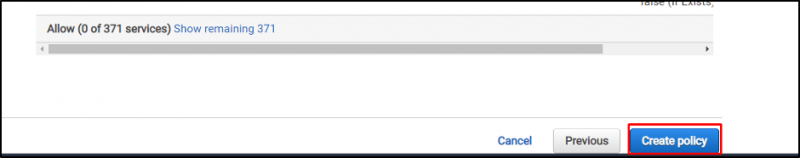

Cuộn xuống cuối trang và nhấp vào “ Tạo chính sách ' cái nút:

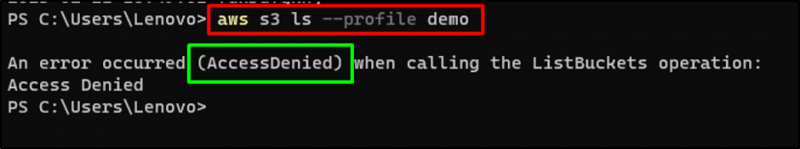

Quay trở lại thiết bị đầu cuối và kiểm tra lại lệnh AWS CLI:

bản demo aws s3 ls --profileBây giờ việc thực thi lệnh sẽ hiển thị “ truy cập bị từ chối ' lỗi:

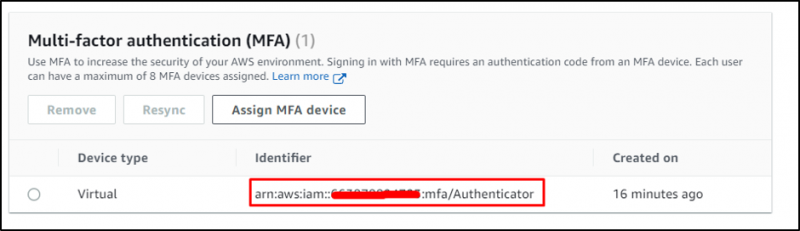

Sao chép ARN từ “ người dùng ” Tài khoản MFA:

Sau đây là cú pháp của lệnh để lấy thông tin đăng nhập cho tài khoản MFA:

aws sts get-session-token --serial-number arn-of-the-mfa-device --token-code code-from-tokenThay đổi ' arn-of-the-mfa-thiết bị ” với Mã định danh được sao chép từ bảng điều khiển AWS IAM và thay đổi “ mã từ mã thông báo ” với mã từ ứng dụng MFA:

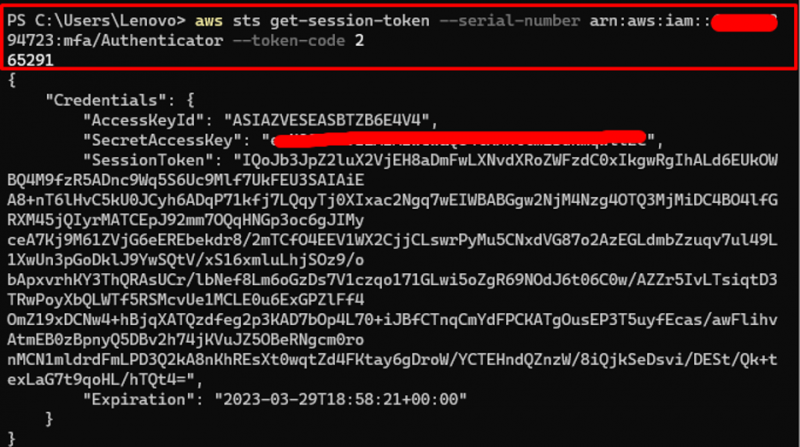

aws sts get-session-token --serial-number arn:aws:iam::*******94723:mfa/Authenticator --token-code 265291Sao chép thông tin đăng nhập được cung cấp trên bất kỳ trình chỉnh sửa nào sẽ được sử dụng trong tệp thông tin đăng nhập sau này:

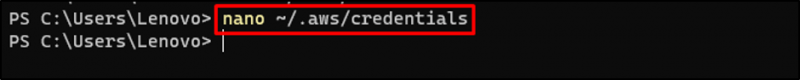

Sử dụng lệnh sau để chỉnh sửa tệp AWS Credentials:

nano ~/.aws/credentials

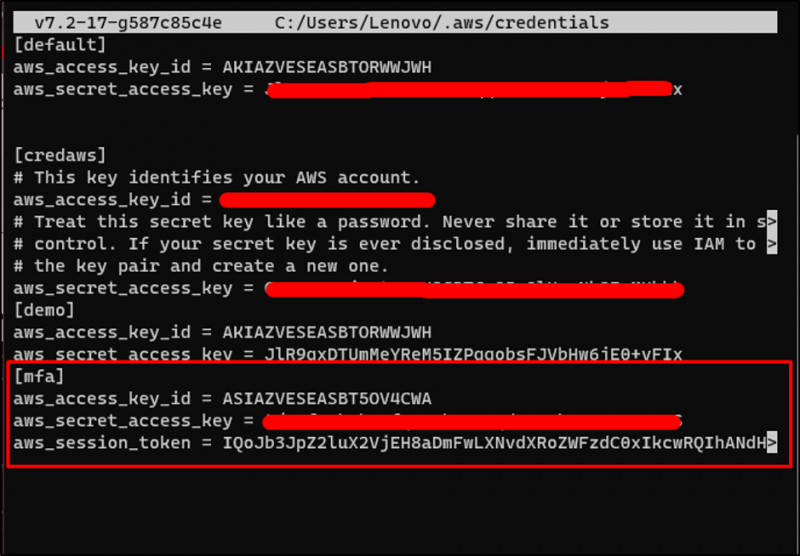

Thêm đoạn mã sau vào tệp thông tin xác thực:

[mfa]aws_access_key_id = Khóa truy cập

aws_secret_access_key = Khóa bí mật

aws_session_token = Mã phiên

Thay đổi AccessKey, SecretKey và SessionToken bằng nút “ AccessKeyId ”, “ Mã truy cập bí mật ', Và ' SessionToken ” được cung cấp ở bước trước:

[mfa]aws_access_key_id = Khóa truy cập

aws_secret_access_key = t/SecretKey

aws_session_token = IQoJb3JpZ2luX2VjEH8aDmFwLXNvdXRoZWFzdC0xIkcwRQIhANdHKh53PNHamG1aaNFHYH+6x3xBI/oi4dPHi9Gv7wdPAiBFqZZtIcHg+A6J4HqV9pvN1AmCsC+WdBFEdNCtIIpCJirvAQhYEAEaDDY2Mzg3ODg5NDcyMyIM6ujtSkPhFzLfhsW6KswBiBfBeZAaIBPgMuLAKbRym58xlbHoQfAygrxrit671nT+43YZNWpWd/sX/ZpHI56PgBsbc6g2ZfBRQ/FTk3oSjWbl9e/SAzPgPLhje6Cf4iEc8slLjwDs/j5EGymADRowQDJsVvKePy1zTMXUj1U1byb0X6J3eNEPvx24Njg4ugJ95KzpPGnqdLrp/z/BnSN3dMt77O2mAleniQyPpw/nVGn73D60HtBx3EJzvmvwthHcdA6wM/Gvdij0VcRC4qoN/8FaymyCwvwvMeAVMPu/j6EGOpgBK4sd1Ek++dSVSCWBeOX6F93SgnTZkjKWFkc6ki4QXP0IQm/+NvBGviMJQAyJ/yRU58tW9Q9ERhgHSfwZNSKQ3EWsPlaCitJqQV15l8VDtPEyNgl1exAzBSt2ZZBthUc3VHKN/UyhgUXtn8Efv5E8HP+fblbeX2ExlfC9KnQj6Ob5sP5ZHvEnDkwSCJ6wpFq3qiWR3n75Dp0=

Kiểm tra thông tin đăng nhập đã thêm bằng lệnh sau:

thêm .aws/credentials

Sử dụng lệnh AWS CLI với “ mfa ' hồ sơ:

aws s3 ls --profile mfaChạy thành công lệnh trên cho thấy cấu hình MFA đã được thêm thành công:

Đây là tất cả về cách sử dụng MFA với AWS CLI.

Phần kết luận

Để sử dụng MFA với AWS CLI, hãy chỉ định MFA cho người dùng IAM rồi định cấu hình trên thiết bị đầu cuối. Sau đó, thêm một chính sách nội tuyến cho người dùng để nó chỉ có thể sử dụng một số lệnh nhất định thông qua hồ sơ đó. Khi đã xong, hãy lấy thông tin xác thực MFA rồi cập nhật chúng trên tệp thông tin xác thực AWS. Một lần nữa, hãy sử dụng các lệnh AWS CLI với cấu hình MFA để quản lý tài nguyên AWS. Hướng dẫn này đã giải thích cách sử dụng MFA với AWS CLI.